IPFire 是一个开源设计的操作系统,它基于一些最好的Linux技术,如iptables,OpenSSL,从根本上设计成一个专用,安全,灵活的防火墙系统。和OpenSSH。

分布式为32位ISO映像

这个小型操作系统可以通过Softoware或其官方网站(见上面的链接)下载,作为单个可安装的CD大小约为150MB的CD ISO映像,仅标记为32位(i586)指令集架构。虽然发行版将在64位硬件平台上启动和安装,但它只接受32位应用程序。

启动选项

设计精美且组织良好的启动菜单允许您直接和永久地将分发安装在本地驱动器上。此外,您还可以在文本模式下安装操作系统,执行无人参与安装,使用Memtest86 +实用程序运行内存诊断测试,以及使用硬件检测工具(HDT)查看详细的硬件信息。

非常易于使用的文本模式安装程序

整个安装过程基于文本,要求用户只选择一种语言(支持的语言包括英语,土耳其语,波兰语,俄语,荷兰语,西班牙语,法语和德语),接受许可,并对磁盘进行分区(支持的文件系统包括EXT2,EXT3,EXT4和ReiserFS)。

安装后,必须选择键盘布局和时区,输入机器的主机名和域名,输入root(系统管理员)和admin帐户的密码,以及配置网络(包括DNS,网关,IP地址,驱动程序和网卡设置)。

底线

总结一下,IPFire是世界上最好的Linux开源防火墙发行版之一,旨在提供最先进的防火墙,VPN网关和代理服务器组件。它的设计是模块化和灵活的,这意味着它的功能可以通过插件扩展。

这个版本中的新功能:

- 仅RAM代理:

- 在某些安装中,可能只希望代理缓存对象在内存中而不是在磁盘上。特别是当互联网连接速度很快且存储速度很慢时,这是最有用的。

- Web UI现在允许将磁盘高速缓存大小设置为零,这将完全禁用磁盘高速缓存。感谢Daniel的工作。

- OpenVPN 2.4:

- IPFire已迁移到OpenVPN 2.4,它引入了AES-GCM类的新密码,这将增加具有硬件加速的系统的吞吐量。此更新还带来了其他各种较小的改进。

- Erik一直致力于集成,这需要在引擎盖下进行一些工作,但它与路线战连接和网络连接的任何先前配置兼容。

- 改进的密码学:

- 密码学是安全系统的基础之一。我们更新了分发版以使用最新版本的OpenSSL加密库(版本1.1.0)。这带来了许多新的密码,并且已经对代码库进行了重大的重构。

- 通过此更改,我们决定完全弃用SSLv3,Web用户界面将需要TLSv1.2,这也是许多其他服务的默认设置。我们已经配置了一个加密的密码列表,它只使用最近的算法并完全删除破坏或弱的算法,如RC4,MD5等。

- 如果您依赖这些更新,请在此更新前检查,并升级您的相关系统。

- 必须修补IPFire中的各种软件包才能使用新库。这项重要工作对于为IPFire提供最新的加密技术,从弃用的算法中移除并利用新技术是必要的。例如,ChaCha20-Poly1305密码套件可在移动设备上运行得更快。

- 由于兼容性原因,旧版本的OpenSSL库(1.0.2)仍留在系统中,并将继续由我们维持一段时间。最终,这将被完全删除,因此请使用OpenSSL 1.0.2迁移任何自定义附加组件。

- 其他:

- Pakfire现在了解到哪些镜像服务器支持HTTPS,并将通过HTTPS自动联系它们。这可以提高隐私。

- 我们还开始了计划中的Pakfire密钥翻转的第一阶段。

- 已在系统中禁用路径MTU发现。这不断产生了IPsec隧道稳定性的问题,这些隧道选择了错误配置的网络路径。

- QoS模板可能会错误计算现已修复的带宽,即所有类别的保证带宽总和不超过100%

- 更新了套餐:

- bind 9.11.3,curl 7.59.0,dmidecode 3.1,gnupg 1.4.22,hdparm 9.55,logrotate 3.14.0,Net-SSLeay 1.82,ntp 4.2.8p11,openssh 7.6p1,python-m2crypto 0.27.0, unbound 1.7.0,vnstat 1.18

- 附加组件:

- 这些附加组件已更新:clamav 0.99.4,htop 2.1.0,krb5 1.15.2,ncat 7.60,nano 2.9.4,rsync 3.1.3,tor 0.3.2.10,wio 1.3.2

版本中的新功能:

- OpenSSL 1.0.2n:

- 在OpenSSL 1.0.2n中修补了一个中等安全漏洞和一个低安全漏洞。官方安全咨询可以在这里找到。

- 的IPsec:

- 现在可以定义关闭空闲IPsec VPN隧道时的不活动超时时间

- 已删除对具有子组的MODP组的支持

- 默认情况下,压缩现已停用,因为它根本不是很有效

- strongswan已更新至5.6.1

- OpenVPN的:

- 现在,通过选择每个客户端配置中的路由,可以更轻松地将OpenVPN Roadwarrior客户端路由到IPsec VPN网络。这使得hub-and-spoke设计更易于配置。

- 构建工具链:

- 已经重构了一些构建脚本以清理构建过程,并且工具链已从/ tools移至/ tools_< arch>。

- nasm,Net Assembler,已更新至2.13.2

- 其他:

- Apache中已禁用SSL压缩和SSL会话票证。这将提高Web用户界面的安全性。

- 在各个地方,可以使用GeoIP信息显示IP地址,并且该信息对于了解

- 修复了通过Web用户界面添加静态路由的问题

- 强制门户配置页面上的一些美学问题已修复,强制门户现在与透明模式下的代理一起工作

- 现在可以将Syslogging到删除服务器配置为使用TCP或UDP

- 附加组件:

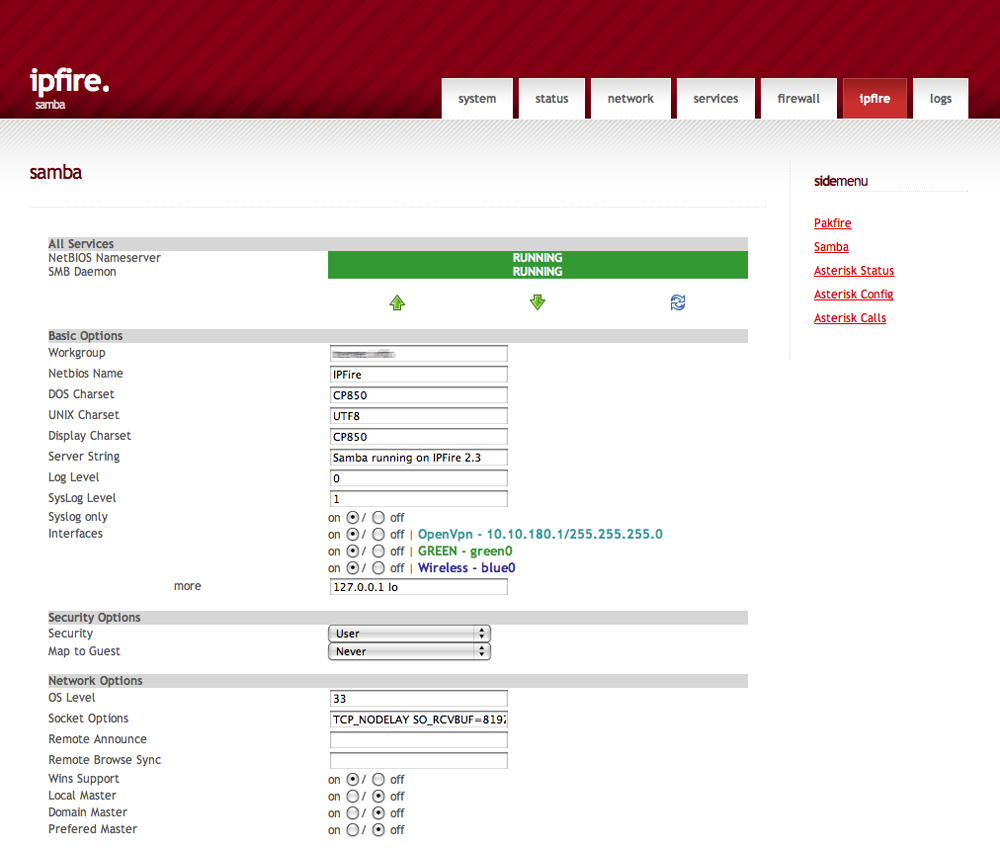

- Samba已更新以修复若干安全问题

- mc已更新至4.8.20

- nano已更新至2.9.1

- sslscan,vsftpd和Pound已被删除,因为它们不再维护到上游且与OpenSSL 1.1.0不兼容

版本2.19核心116 / 3.0 Alpha 1中的新功能:

- openssl 1.0.2m:

- OpenSSL项目发布了1.0.2m版本并在上周发布了两个安全建议。发现的两个漏洞具有中等和低安全性,但我们已决定尽快向您发送此更新。因此,建议尽快更新。

- CVE-2017-3736引用的更严重的漏洞修复了现代Intel Broadwell和AMD Ryzen处理器的问题,其中OpenSSL使用一些现代DMI1,DMI2和ADX扩展并错误地计算平方根。攻击者可以利用这一点,这些攻击者能够将大量资源用于恢复私钥,而这种攻击仍然被OpenSSL安全团队认为是不可行的。

- 当证书具有格式错误的IPAddressFamily扩展名时,过度读取证书数据会导致漏洞程度较轻。这可能导致以文本格式错误地显示证书。此漏洞在CVE-2017-3735下进行跟踪。

- 其他:

- wget还遭遇两个安全漏洞,攻击者可以执行任意代码。它们在CVE-2017-13089和CVE-2017-13090下引用。

- apache已更新至版本2.4.29,修复了许多错误。

- snort已更新至2.9.11版。

- xz也已更新至5.2.3版本,带来了各种改进。

版本2.19核心113 / 3.0 Alpha 1中的新功能:

- 谁在线?:

- 谁在线? (或简称WIO)终于抵达IPFire。它已由原作者Stephan Feddersen和Alex Marx移植,并且可以作为通常的附加软件包wio使用。

- 它是本地网络的内置监控服务,显示哪些设备已连接,哪些设备在线,还可以发送各种事件的警报。试一试!

- 其它:

- 在执行DNSSEC密钥翻转后,DNS根密钥已更新,以使DNS在2017年10月之后工作

- 串行控制台现在会在内核启动后自动检测波特率

- Matthias Fischer的软件包更新:bind 9.11.2,gnutls 3.5.14,libgcrypt 1.8.0,logrotate 3.12.3,nano 2.8.6,pcre 8.41,squid 3.5.26,unbound 1.6.4

- 附加软件:

- iftop已由Erik Kapfer更新为1.0pre4

- Matthias Fischer更新:hostapd 2.6,tor 0.3.0.10

版本2.19 Core 112 / 3.0 Alpha 1中的新功能:

- 此核心更新主要附带更新。核心系统库已更新为新的主要版本,构建工具链得到了重大更新。

- 这些是:

- glibc 2.25

- GNU Compiler Collection 6.3.0

- binutils 2.29

- Python 2.7.13

- ccache 3.3.4,bc 1.07.1,cmake 3.8.1,flex 2.6.4,fuse 2.9.7,boost 1.64.0,gawk 4.1.4,gnutls 3.5.11,grep 2.27,libarchive 3.3.1 ,libgcrypt 1.7.7,libgpg-error 1.27,libxml2 2.9.4,mdadm 4.0,openssl 1.0.2l,pkg-config 2.29.2,reiserfsprogs 3.6.25,SDL 1.2.15,squid 3.5.26,strongswan 5.5.3 ,unbound 1.6.3,util-linux 2.28.2

- 其他:

- openvpn(2.3.17)已收到最近发现的一些安全更新。

- ids.cgi中的远程命令执行漏洞已被关闭,经过身份验证的用户可以使用它来运行具有非超级用户权限的shell命令。

- 现在可以在防火墙中创建任何内部区域的子网。

- 工具链和构建脚本也已经过清理和改进。

- IPFire网络引导已更新,因此始终使用系统的最佳体系结构(即系统支持时安装64位版本)。

- 附加组件:

- 更新:

- 7zip 16.02

- bird 1.6.3

- cyrus-imapd 2.5.11

- iperf 2.0.9

- directfb 1.7.7

- freeradius 3.0.14

- monit 5.23.0

- miniupnpd现在正在监听绿色

- tmux 2.5

- tor 3.0.8

- 掉落:

- imspector和tcpick不再维护上游

版本2.19核心111 / 3.0 Alpha 1中的新功能:

- 客户端模式下的WPA企业身份验证:

- 防火墙现在可以使用可扩展身份验证协议(EAP)的无线网络对自身进行身份验证。这些通常用于企业,需要用户名和密码才能连接到网络。

- IPFire支持PEAP和TTLS,它们是最常见的两种。它们可以在“WiFi客户端”页面上配置,该页面仅在RED接口是无线设备时显示。此页面还显示用于建立连接的状态和协议。

- 索引页面还显示有关无线网络连接的状态,带宽和质量的各种信息。这也适用于使用WPA / WPA2-PSK或WEP的无线网络。

- QoS多队列:

- 服务质量现在使用所有CPU核心来平衡流量。之前,只使用了一个处理器内核,导致系统处理器连接速度较慢,如Intel Atom系列等处理器较弱,但快速以太网适配器。现在已经改变了,因此一个处理器不再是瓶颈了。

- 新加密默认值:

- 在IPFire的许多部分中,加密算法起着巨大的作用。但是,他们老了。因此,我们将新系统和新VPN连接的默认设置更改为更新且被认为更健壮的设备。

- 的IPsec:

- 最新版本的strongSwan支持IKE和ESP提案的Curve 25519,现在也可以在IPFire中使用并默认启用。

- 现在,新连接的默认提议仅允许明确选择的算法,这些算法可以最大限度地提高安全性,但可能会对较旧的对等设备产生兼容性影响:SHA1被丢弃,必须使用SHA2 256或更高版本;组类型必须使用长度为2048位或更大的密钥

- 由于有些人将IPFire与古代设备结合使用,现在允许在IKE和ESP提案中选择MODP-768。这被认为是破碎并标记的。

- OpenVPN的:

- OpenVPN默认使用SHA1来保证完整性,现在已经更改为SHA512用于新安装。不幸的是,OpenVPN无法通过连接进行协商。因此,如果要在现有系统上使用SHA512,则还必须重新下载所有客户端连接。

- 已添加各种标记以突出显示某些算法(例如MD5和SHA1)被视为已损坏或加密较弱。

- 其它:

- IPsec VPN在未建立时将显示为“正在连接”,但系统正在尝试

- 修复了关闭错误,当RED接口配置为静态 时,该错误会延迟系统关闭

- 现在,所有系统都正确显示DNSSEC状态

- 以下软件包已更新:acpid 2.0.28,绑定9.11.1,coreutils 8.27,cpio 2.12,dbus 1.11.12,文件5.30,gcc 4.9.4,gdbm 1.13,gmp 6.1.2,gzip 1.8, logrotate 3.12.1,logwatch 7.4.3,m4 1.4.18,mpfr 3.1.5,openssl 1.0.2l(只有bug修复),openvpn 2.3.16修复了CVE-2017-7479和CVE-2017-7478,pcre 8.40 ,pkg-config 0.29.1,rrdtool 1.6.0,strongswan 5.5.2,unbound 1.6.2,unzip 60,vnstat 1.17

- Matthias Fischer为防火墙日志部分做了一些外观修改

- Gabriel Rolland改进了意大利语翻译

- 已清理构建系统的各个部分

- 附加组件:

- 新附加组件:

- ltrace:跟踪二进制文件库调用的工具

- 更新的附加组件:

- samba插件已针对安全漏洞(CVE-2017-7494)进行了修补,该漏洞允许远程代码在可写共享上执行。

- ipset 6.32

- libvirt 3.1.0 + python3-libvirt 3.6.1

- git 2.12.1

- nano 2.8.1

- netsnmpd现在支持在lm_sensors的帮助下阅读温度传感器

- nmap 7.40

- tor 0.3.0.7

2.19版Core 109 / 3.0 Alpha 1中的

新功能:

- DNS修正:

- 在IPFire中工作的DNS代理已更新为未绑定1.6.0,这会带来各种错误修复。因此,重新激活了NX域下的QNAME最小化和强化。

- 在开始时,IPFire现在还检查IPFire前面的路由器是否丢弃超过特定阈值的DNS响应(某些Cisco设备执行此操作以“强化”DNS)。如果检测到这种情况,则EDNS缓冲区大小(如果减少)使得未绑定将回退到TCP以获得更大的响应。这可能会略微减慢DNS的速度,但在那些配置错误的环境中保持它的运行。

- 其他:

- openssl已更新至1.0.2k,修复了一些“中等”严重程度的安全漏洞

- 内核现在支持一些较新的eMMC模块

- 备份脚本现在可以在所有体系结构上更可靠地工作

- 为虚拟化创建MACVTAP网桥的网络脚本现在也支持标准的802.3网桥

- 防火墙GUI拒绝创建子网,该子网是已修复的任何标准网络的子网

- Matthias Fischer提交了以下软件包更新:bind 9.11.0-P2和一些安全修复程序,libpcap 1.8.1,logrotate 3.9.1,perl-GeoIP模块1.25,snort 2.9.9.0,squid 3.5.24修复了各种错误,sysklogd 1.5.1,zlib 1.2.11

- 此外,libpng已更新至1.2.57,修复了一些安全漏洞

- 附加组件:

- Jonatan Schlag为IPFire打包了Python 3

- 他还将libvirt更新为2.5版,qemu更新为2.8版

- Matthias Fischer提交了以下软件包的一些更新:nano 2.7.2,tcpdump 4.8.1,tmux 2.3

- tor已更新至0.2.9.9,修复了许多拒绝服务漏洞

- sarg已更新至2.3.10

版本2.19核心108 / 3.0 Alpha 1中的新功能:

- 异步记录:

- 现在默认启用异步日志记录,不再可配置。这使得一些编写大量日志消息的程序变慢并且可能在网络上无响应而导致各种问题。在具有非常慢的闪存介质和虚拟环境的系统上可以看到这种情况。

- 杂

- 测试DNS服务器是否存在任何错误配置的检查假设某些名称服务器正在验证,尽管它们不是,很可能根本不工作。现在已修复此问题,使用这些损坏的名称服务器的系统应该回退到recursor模式。

- 修复了防火墙GUI中的一个问题,该问题禁止向防火墙组添加具有相同名称的IPsec VPN连接和OpenVPN连接。

- 更新了核心软件包:

- strongswan已更新至版本5.5.1,修复了各种错误

- ntp已更新至版本4.2.8p9,修复了各种安全问题

- ddns已更新至008版

- 更新的附加组件:

- nano,文本编辑器,已更新至2.7.1版

- tor,匿名网络,已更新至0.2.8.10版本

版本2.19 Core 107 / 3.0 Alpha 1中的新功能:

- 此更新针对最近披露的名为Dirty COW的漏洞修补了IPFire Linux内核。这是本地特权升级错误,本地攻击者可以使用该错误获取root权限。

- 另一个补丁用AES-NI修复英特尔处理器,其硬件支持256和192位密钥加密,但在Linux内核中没有正确实现

- 修复以在Web用户界面的日志部分中显示新的未绑定DNS代理

- hdparm 9.5.0和libjpeg 1.5.1已更新

版本2.19 Core 105 / 3.0 Alpha 1中的新功能:

- IPFire 2.19核心更新105修补了两个加密库中的许多安全问题:openssl和libgcrypt。我们建议您尽快安装此更新,然后重新启动IPFire系统以完成更新。

2.19版Core 103 / 3.0 Alpha 1中的

新功能:

- Web代理改进:

- 网络代理squid已更新至3.5系列,并对稳定性和性能进行了各种改进。

- 在具有慢硬盘或具有非常大的缓存的安装的计算机上,当代理关闭时,缓存索引可能会被破坏。这导致下一次启动后不稳定的Web代理。

- 关闭例程已得到改进,因此现在不太可能出现缓存索引损坏。此外,我们安装了一些方法,允许我们检测缓存索引是否已损坏,如果是,则在下次启动时自动重建。此更新将删除所有安装中可能已损坏的索引并开始重建索引,这可能导致在安装更新后短时间内代理运行缓慢。

- 其他:

- 修复setup命令以正确显示6个以上的网络控制器

- 时区数据库已更新

- 通常允许域名中的下划线

- 更新的软件包:coreutils 8.25,curl 7.48.0,dnsmasq 2.76,findutils 4.6.0,grep 2.24,less 481,ncurses 6.0,procps 3.2.8,sdparm 1.10,wpa_supplicant 2.5

- 更新了附加组件:

- 7zip 15.14.1

- clamav 0.99.2

- hostapd 2.5

- Midnight Commander 4.8.17

- nfs(将用rpcbind替换portmap)

- tor 0.2.7.6

版本2.19 Core 102 / 3.0 Alpha 1中的新功能:

IPFire 2.19 Core 101新增功能(2016年5月3日)

版本2.19 Core 100 / 3.0 Alpha 1中的新功能:

- 此更新将为您带来我们首次在英特尔(x86_64)上以64位发布的IPFire 2.19。这个版本因openssl和glibc中的各种安全漏洞而被推迟,但是在引擎盖下进行了许多改进并修复了各种错误。

- 64位:

- 从32位安装到64位安装将没有自动更新路径。需要为想要更改的人手动重新安装系统,但可以恢复以前生成的备份,这样整个过程通常不会超过半小时。

- 与64位版本相比,没有太多优势,除了某些用例的性能稍有提高,当然还有解决更多内存的能力。 IPFire能够在32位上处理高达64GB的RAM,因此不需要迁移。我们建议使用64位图像进行新安装,并坚持使用现有安装。

- 内核更新:

- 与所有主要版本一样,这个版本附带了一个更新的Linux内核来修复错误并提高硬件兼容性。带有许多来自Linux 4.2的后向移植驱动程序的Linux 3.14.65也可以更强大地抵御堆栈缓冲区溢出等常见攻击。

- 许多用于无线卡和其他组件的固件blob已经像硬件数据库一样进行了更新。

- Hyper-V性能问题:

- 最近版本的Microsoft Hyper-V网络驱动程序模块的后端端口将允许再次以更高的速度传输数据。以前的版本在某些版本的Hyper-V上的吞吐量非常低。

- 防火墙更新:

- 现在可以启用或禁用某些连接跟踪模块。这些应用层网关(ALG)模块可帮助某些协议(如SIP或FTP)与NAT配合使用。某些VoIP电话或PBX有问题,现在可以禁用它们。有些人需要它们。

- 防火墙也经过优化,可以使用更少的系统资源来提高吞吐量。

- 其他:

- 已更新使用的工具链的许多程序和工具。新版本的GNU Compiler Collections为C ++ 11提供了更高效的代码,强大的强化和兼容性

- GCC 4.9.3,binutils 2.24,bison 3.0.4,grep 2.22,m4 1.4.17,sed 4.2.2,xz 5.2.2

- dnsmasq,IPFire内部DNS代理已更新,许多不稳定问题已得到修复

- openvpn已更新至版本2.3.7,生成的配置文件已更新为与即将推出的OpenVPN版本兼容

- 当需要同步时间和使用DHCP直到建立连接然后继续启动时,IPFire现在将等待启动

- bind已更新至版本9.10.3-P2

- ntp已更新至4.2.8p5版本

- tzdata,时区定义数据库,已更新至版本2016b

- 在网络用户界面上进行了各种美容修复

- 修复了当父NIC启动时未创建VLAN设备的错误

- DHCP客户端:已修复丢失链接的损坏的网卡上的MTU已修复

- 现在,当存在超过400MB的内存时,用于存储Web用户界面中显示的图形数据库的ramdisk现在再次用于使用闪存映像的安装

- 修复了无法停止服务质量的错误

- 一些旧代码已经翻新,一些未使用的代码已被删除在一些内部IPFire组件中

- 附加组件:

- owncloud已更新至7.0.11版

- nano已更新至2.5.1版

- rsync已更新至3.1.2版

版本2.17 Core 98 / 3.0 Alpha 1中的新功能:

- 由于glibc最近发现的安全漏洞,我们正在发布此核心更新,其中包含针对CVE-2015-7547的修复程序。

- getaddrinfo()接口是glibc,系统的主要C库,用于使用DNS将名称解析为IP地址。攻击者可以通过发送过长导致堆栈缓冲区溢出的伪造回复来利用执行此请求的系统中的进程。可能会注入并执行代码。

- 然而,IPFire无法直接利用此漏洞,因为它使用DNS代理,拒绝过长的DNS响应。因此,IPFire本身和网络上使用IPFire作为DNS代理的所有系统都受DNS代理保护。但是,我们决定尽快推出针对此漏洞的补丁。

版本2.17 Core 94 / 3.0 Alpha 1中的新功能:

- OpenSSH的:

- OpenSSH已更新至7.1p1版。有了这个,我们增加了对椭圆曲线(ECDSA和ED25519)的支持,并取消了对DSA的支持,这被认为是破碎的。也会删除太小的RSA密钥并重新生成。这些更改可能需要再次在管理计算机上导入IPFire系统的密钥。

- 内部邮件代理

- 添加了内部邮件代理,内部服务使用该代理发送报告或警报。到目前为止,只有少数服务使用此功能(如squid会计插件),但我们希望将来能够添加更多功能。

- 这是一个非常简单轻便的邮件代理,可以在Web用户界面上配置,通常需要上游邮件服务器。

- IPsec MOBIKE:

- 添加了IPsec连接的高级设置页面中的新复选框。它允许强制使用MOBIKE,这是一种IPsec技术,可以更好地遍历NAT。有时在故障路由器后面,可以建立IPsec连接,但不能传输数据,连接中断很快(某些路由器在转发DPD数据包时遇到困难)。 MOBIKE通过使用UDP端口4500来解决IKE消息。

- 其他:

- 现在,必填字段标有星号。以前这是另一回事,因此可选字段标有星号,这在网络上的任何地方都看不到。

- 每月强制ddns更新被删除,因为ddns正在注意保持所有记录的最新状态,并在必要时在30天后刷新它们。

- fireinfo:使用仅包含0xff 的ID修复了一些崩溃

- 更新了套餐:

- 绑定9.10.2-P4,coreutils 8.24,dnsmasq获得导入的最新更改,文件5.24,glibc(安全修复程序),hdparm 9.48,iproute2 4.2.0,libgcrypt 1.6.4,libgpg-error 1.20,pcre(修复)更多缓冲区溢出),rrdtool 1.5.4,squid 3.4.14

版本2.17 Core 93 / 3.0 Alpha 1中的新功能:

- DDNS客户端更新:

- ddns,我们的动态DNS更新客户端,已更新为版本008.此版本对提供商的路径和服务器错误的网络错误更加强大。然后会经常重试更新。

- 现在支持提供商joker.com和DNSmadeEasy

- 更新名称记录记录时发生崩溃

- 其他:

- Pakfire已修复,现在可以在从旧版本更新时正确提取附加软件包的其他依赖项。

- 在某些SSD上禁用了TRIM,这些SSD上存在导致数据丢失的已知固件错误。

- squid-accounting:修复翻译中的各种拼写错误

- /etc/ipsec.user-post.conf会添加到备份中(如果存在)

- 更新了套餐:

- 绑定9.10.2-P3,daq 2.0.6,dnsmasq 2.75,libevent 2.0.22-stable(从附加组件移动到核心系统),libpcap 1.7.4,nettle 3.1.1,pcre(修复CVE -2015-5073),鱿鱼3.4.14

- 附加组件:

- 杯子2.0.4,制作4.1,纳米2.4.2

评论没有发现